Gestão de vulnerabilidades deixou de ser atividade técnica isolada. Hoje, ela define se a operação continua ou para. Empresas que ainda tratam scan como fim do processo estão atrasadas.

A pergunta real não é “quantas vulnerabilidades existem?”, mas sim: quanto tempo sua empresa leva entre descobrir e corrigir?

Índice

Resumo rápido

Gestão de vulnerabilidades: do scan à correção em horas significa transformar descoberta em ação operacional imediata. O processo eficaz envolve:

- Descoberta contínua de ativos e falhas

- Priorização baseada em risco real, não só CVSS

- Remediação automatizada ou assistida

- Validação técnica após correção

O foco muda de “relatório bonito” para tempo de exposição. Quanto menor o intervalo entre detectar e corrigir, menor o risco de exploração. É isso que diferencia um ambiente escaneado de um ambiente protegido.

O cenário brasileiro: o tempo virou a métrica crítica

O Brasil permanece entre os países mais atacados do mundo. Relatórios da Fortinet e da IBM mostram que a América Latina registra bilhões de tentativas de ataque por ano. O relatório “Cost of a Data Breach” da IBM indica que o custo médio de um vazamento no Brasil ultrapassa milhões de dólares, com impacto crescente.

Não é exagero. A superfície de ataque aumentou. Cloud híbrida, trabalho remoto, SaaS, APIs abertas. Cada ativo esquecido vira ponto de entrada.

Além disso, a LGPD (Lei nº 13.709/2018) exige medidas técnicas adequadas para proteger dados pessoais. Não é apenas questão técnica. É regulatória.

E aqui entra a gestão de vulnerabilidades como disciplina estratégica.

Gestão de vulnerabilidades não é scanner

Muita empresa confunde ferramenta com processo. Scanner é uma etapa. Processo é outra história.

O fluxo real envolve quatro pilares:

- Descoberta

- Priorização

- Remediação de ameaças

- Validação

Sem essas quatro etapas funcionando de forma integrada, o que se tem é uma planilha cheia de CVEs e pouca segurança prática.

Descoberta: você não protege o que não enxerga

Antes de falar em correção, é preciso saber o que existe.

Ambientes modernos possuem:

- Servidores on-premises

- Máquinas virtuais em nuvem

- Containers

- Aplicações web

- Endpoints remotos

- Dispositivos IoT

A descoberta precisa ser contínua. Não anual. Não trimestral. Contínua.

Scans internos e externos revelam falhas conhecidas. Mas também é preciso mapear ativos que surgem sem governança. Shadow IT é real.

O time da VIVA costuma encontrar ambientes onde ativos críticos sequer aparecem no inventário oficial. Isso amplia o risco invisível.

Priorização: CVSS não decide prioridade. Operação decide.

Aqui mora o erro mais comum.

O CVSS (Common Vulnerability Scoring System) indica severidade técnica. Mas ele não entende contexto de negócio.

Uma vulnerabilidade crítica em servidor isolado pode ser menos urgente do que uma média exposta à internet em sistema financeiro.

A priorização precisa considerar:

- Exploração ativa conhecida

- Exposição externa

- Criticidade do ativo

- Dados envolvidos

- Facilidade de exploração

- Movimento lateral possível

É nesse ponto que plataformas modernas como a Vicarius entram no jogo.

Em vez de apenas listar falhas, soluções de vulnerability remediation aplicam lógica operacional. Elas correlacionam risco técnico com impacto real e permitem ações diretas.

Priorizar certo reduz ruído. E ruído cansa equipe técnica.

Remediação de ameaças: onde a segurança acontece de verdade

Detectar é diagnóstico. Remediar é tratamento.

Remediação de ameaças pode envolver:

- Aplicação de patches

- Atualização de software

- Reconfiguração de serviços

- Desativação de funcionalidades vulneráveis

- Implementação de virtual patching

- Segmentação de rede

A questão é tempo.

Muitas empresas levam semanas para aplicar um patch crítico. Nesse intervalo, a vulnerabilidade já pode estar sendo explorada.

Segundo dados globais da CISA e de relatórios de exploração ativa, o tempo entre divulgação pública de uma falha e sua exploração pode ser de dias. Dias!

Se sua janela de correção é medida em semanas, o risco já venceu.

Automação: do relatório à ação em horas

Gestão de vulnerabilidades: do scan à correção em horas depende de automação.

Plataformas modernas permitem:

- Orquestração de patches

- Deploy automatizado

- Aplicação remota

- Correção sem depender de múltiplas equipes

A plataforma Vicarius, parceira da VIVA, por exemplo, trabalha com um conceito de patchless protection e remediação centralizada, reduzindo dependência de ciclos tradicionais de atualização.

Isso não elimina governança. Mas reduz drasticamente o tempo operacional.

E tempo é risco.

Validação: confiar não é estratégia

Após remediar, é preciso validar.

Validação envolve:

- Novo scan

- Verificação de aplicação do patch

- Teste de exposição

- Confirmação de fechamento do vetor

Sem validação, a empresa vive de suposição.

O ciclo só termina quando a vulnerabilidade deixa de existir tecnicamente.

Tempo como métrica central

Empresas maduras medem:

- Tempo médio de detecção

- Tempo médio de remediação

- Percentual de vulnerabilidades críticas abertas

- Taxa de recorrência

O indicador-chave é o MTTR (Mean Time To Remediate).

Reduzir MTTR significa reduzir superfície de exploração.

O time da VIVA trabalha a gestão de vulnerabilidades com foco operacional, não apenas compliance. O serviço detalhado pode ser visto aqui.

O objetivo não é produzir relatórios. É encurtar o intervalo entre descoberta e correção.

Onde as empresas erram

Alguns padrões aparecem com frequência:

- Scan trimestral e reação tardia

- Falta de inventário atualizado

- Priorização baseada apenas em score técnico

- Dependência manual de múltiplas áreas

- Ausência de validação pós-correção

O resultado? Backlog crescente de vulnerabilidades críticas.

Quando surge um incidente, todos correm. Mas o problema já estava mapeado há meses.

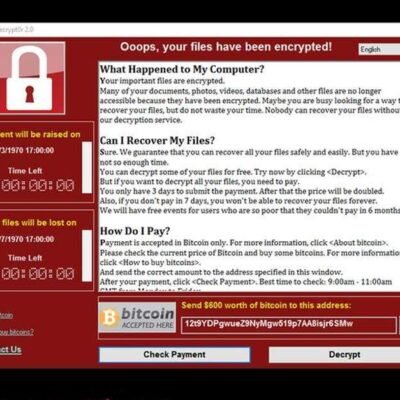

Vulnerabilidade não corrigida vira incidente

Grande parte dos ataques recentes explorou falhas conhecidas.

Exemplos globais mostram exploração de vulnerabilidades públicas onde patches já existiam.

O problema não era desconhecimento. Era tempo.

Quando a gestão de vulnerabilidades falha, o SOC vira bombeiro. Trabalha apagando incêndio que poderia ter sido evitado.

Prevenção não é slogan. É disciplina.

Integração com SOC e MDR

Gestão de vulnerabilidades não vive isolada.

Ela precisa conversar com:

- SOC

- Threat Intelligence

- EDR/XDR

- Gestão de ativos

Quando inteligência de ameaças indica exploração ativa de determinado CVE, a priorização muda automaticamente.

Esse alinhamento reduz risco real, não apenas risco teórico.

Do compliance à maturidade operacional

Muitas organizações iniciam gestão de vulnerabilidades por exigência regulatória.

Auditoria pede evidência. A empresa entrega relatório.

Mas maturidade vai além de auditoria.

Ela envolve:

- Processo contínuo

- Métricas claras

- Automação

- Responsabilidade definida

- Governança integrada

Gestão de vulnerabilidades: do scan à correção em horas é mentalidade operacional.

Casos típicos que o mercado reconhece

Alguns cenários são clássicos:

Servidor exposto com RDP aberto e vulnerável. Scanner alertou meses antes.

Aplicação web com biblioteca desatualizada explorável remotamente.

Falha crítica em appliance de borda publicada e explorada antes do patch interno ser aplicado.

Nenhum desses casos depende de ataque sofisticado. Depende de atraso na correção.

Perguntas frequentes

Scan é ferramenta de identificação. Gestão envolve descoberta, priorização contextual, remediação e validação contínua.

Nem sempre. Contexto operacional e exposição externa pesam mais que o score isolado.

Ambientes críticos exigem monitoramento contínuo ou ciclos muito curtos. Trimestral já é insuficiente.

Ambientes críticos exigem monitoramento contínuo ou ciclos muito curtos. Trimestral já é insuficiente.

Sim, desde que exista governança e validação posterior. Automação reduz erro humano e tempo de exposição.

Não. Ela reduz a carga do SOC ao diminuir vetores exploráveis.

O que realmente importa agora

Gestão de vulnerabilidades não é luxo técnico. É controle de risco mensurável.

Enquanto houver vulnerabilidades críticas abertas, existe probabilidade concreta de exploração.

Empresas que operam com ciclos longos de correção estão assumindo risco desnecessário.

O time da VIVA trabalha com foco em tempo. Descobrir rápido. Priorizar certo. Corrigir em horas. Validar. Repetir.

Se você quer sair da lógica do relatório e entrar na lógica operacional, é hora de agir.

Solicite seu Perfil de Ameaças e saiba exatamente onde você está vulnerável.

Porque gestão de vulnerabilidades de verdade só existe quando a gestão vira ação — e ação em horas.

Deixe um comentário